Filtrado de tráfico mediante listas de control de acceso. Introducción al enrutamiento y la conmutación en la empresa Capítulo 8 - PDF Free Download

Filtro de contenido: cómo bloquear el tráfico de Internet para ciertos dispositivos en su red – Zyxel Support Campus EMEA

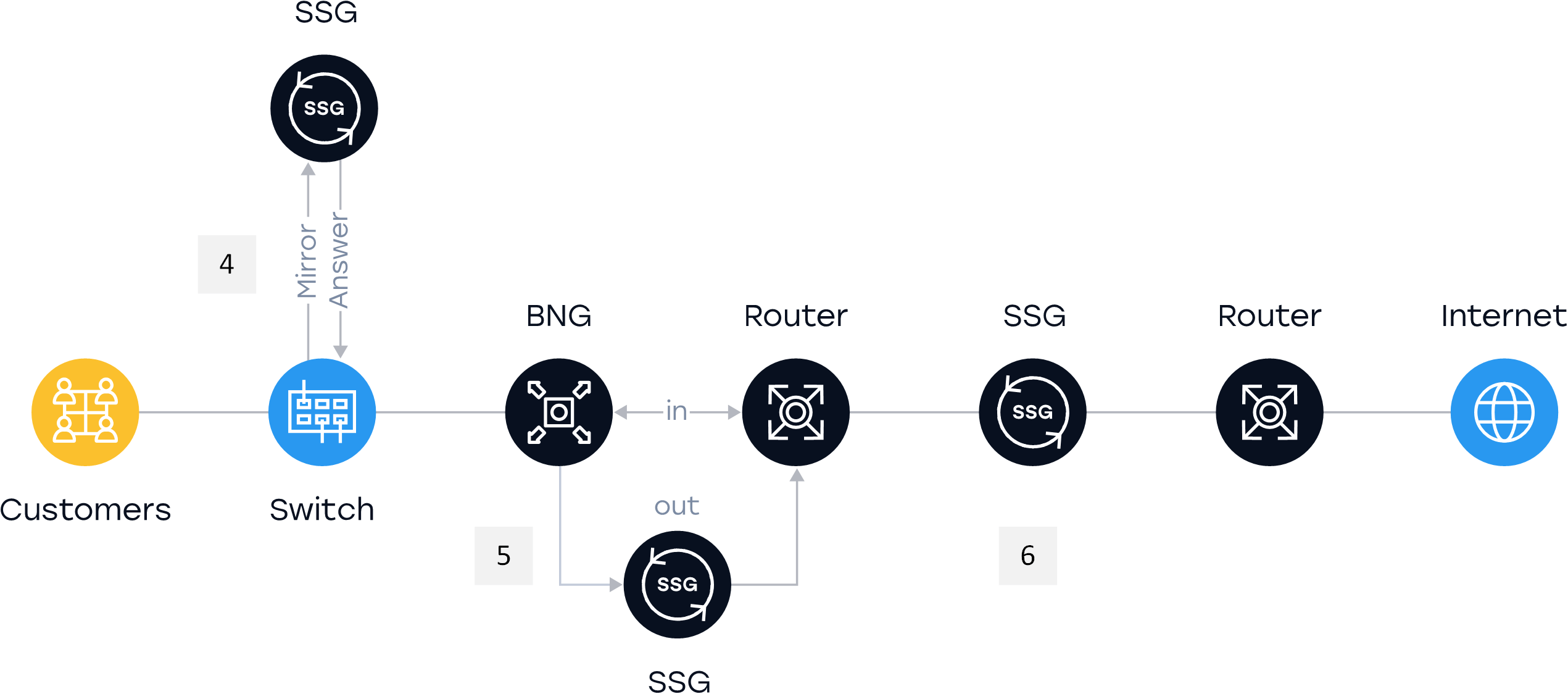

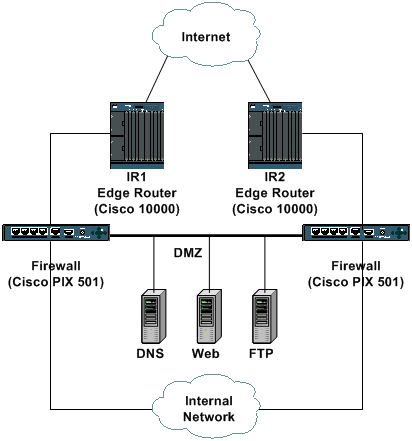

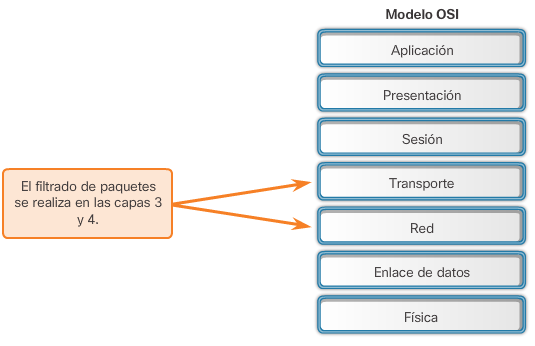

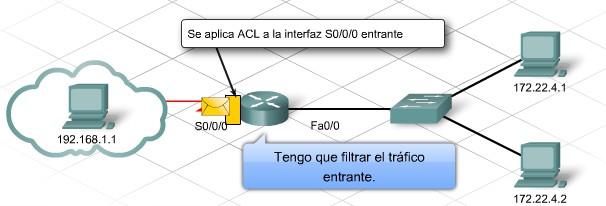

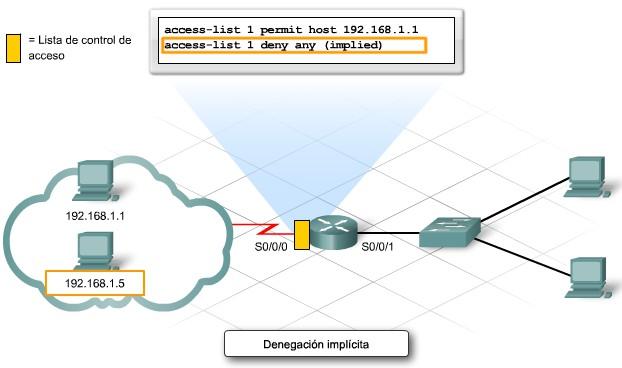

Filtrado de tráfico mediante listas de control de acceso. Introducción al enrutamiento y la conmutación en la empresa Capítulo 8 - PDF Free Download

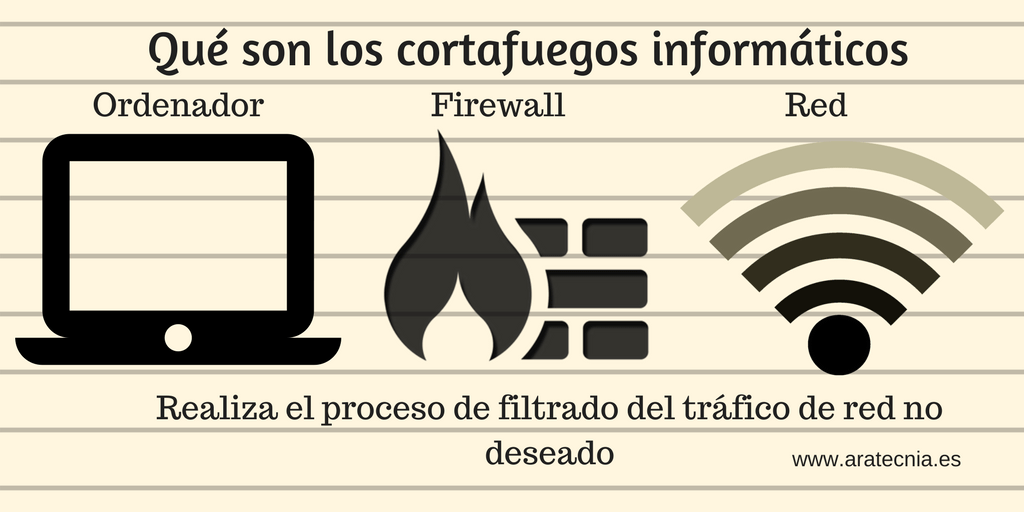

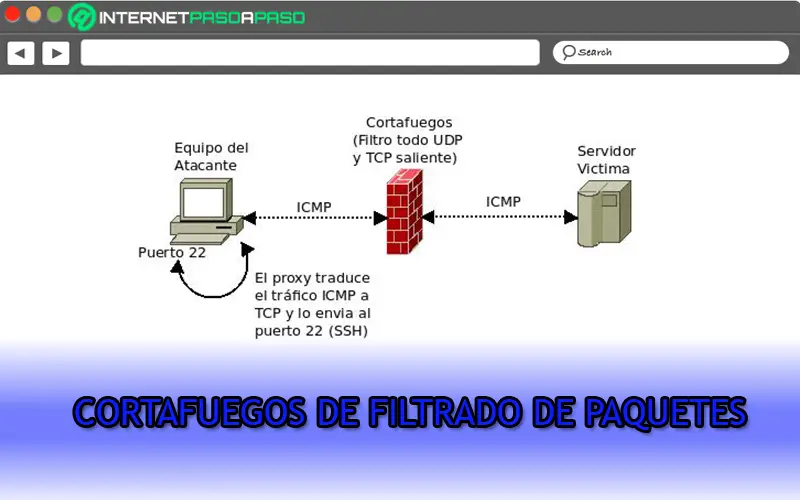

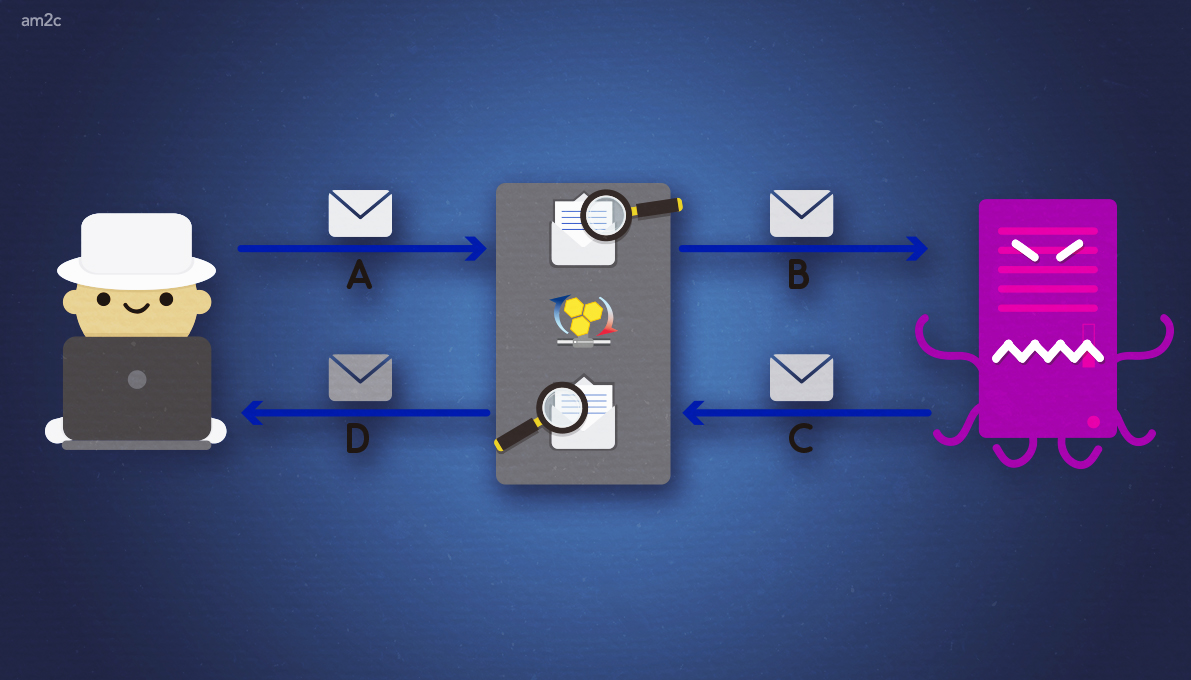

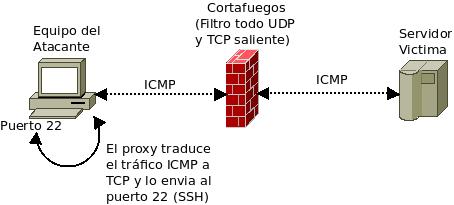

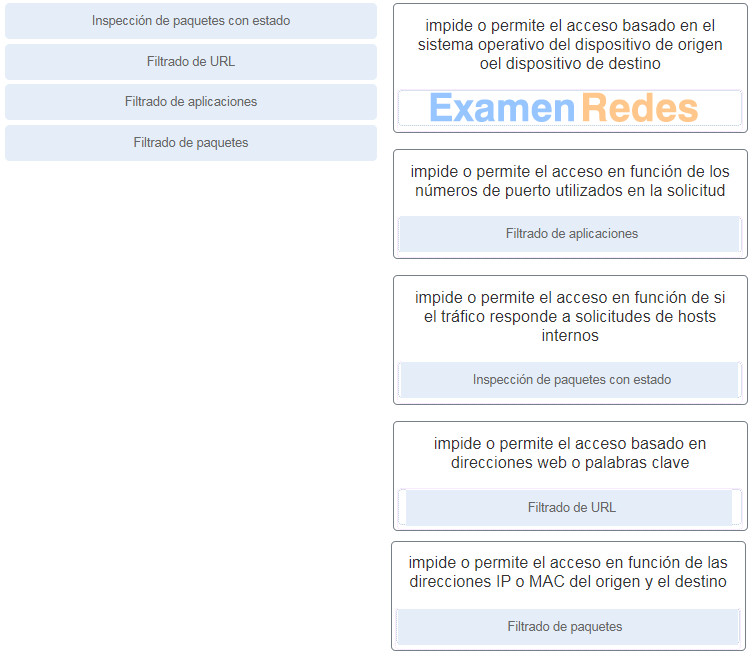

Haga coincidir la descripción con el tipo de filtrado del firewall. (No se utilizan todas las opciones).

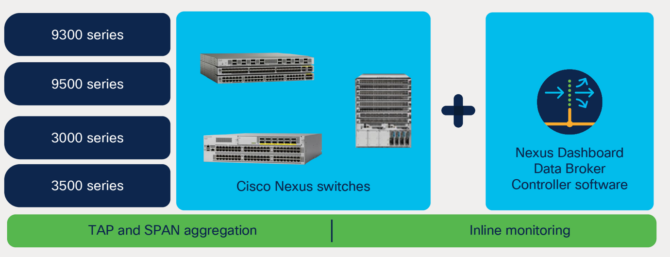

Cómo filtrar tráfico procedente de Chrome móvil con gestión de ... - Knowledge Base - Palo Alto Networks